Youtube bez reklam na TV Samsunga ale nie za darmo

![]() Posted on Sat 14 February 2026 in Hack

• [2 min read]

Posted on Sat 14 February 2026 in Hack

• [2 min read]

Cel: wyłączyć reklamy w aplikacji YT zainstalowanej na Samsung TV.

Wymagania:

- konto w Surfshark VPN,

- router Mikrotik.

1. Konto VPN na Surfshark

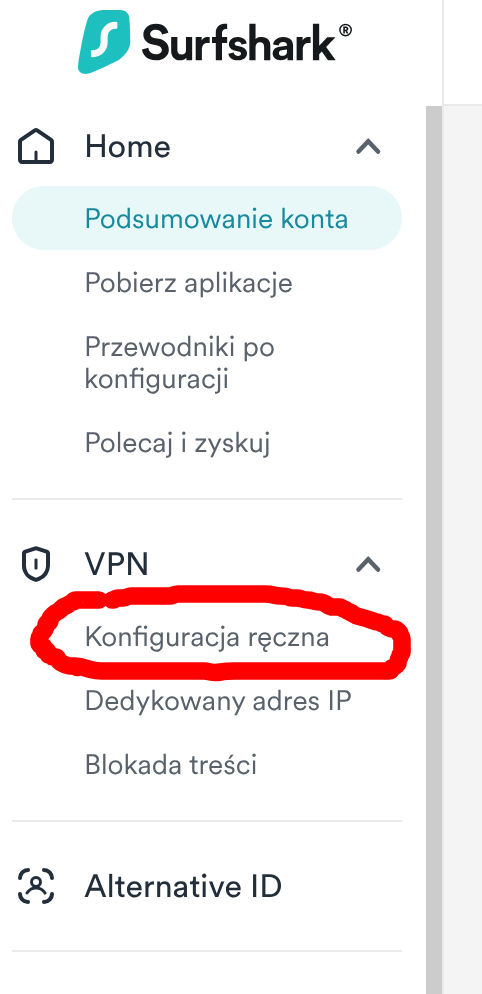

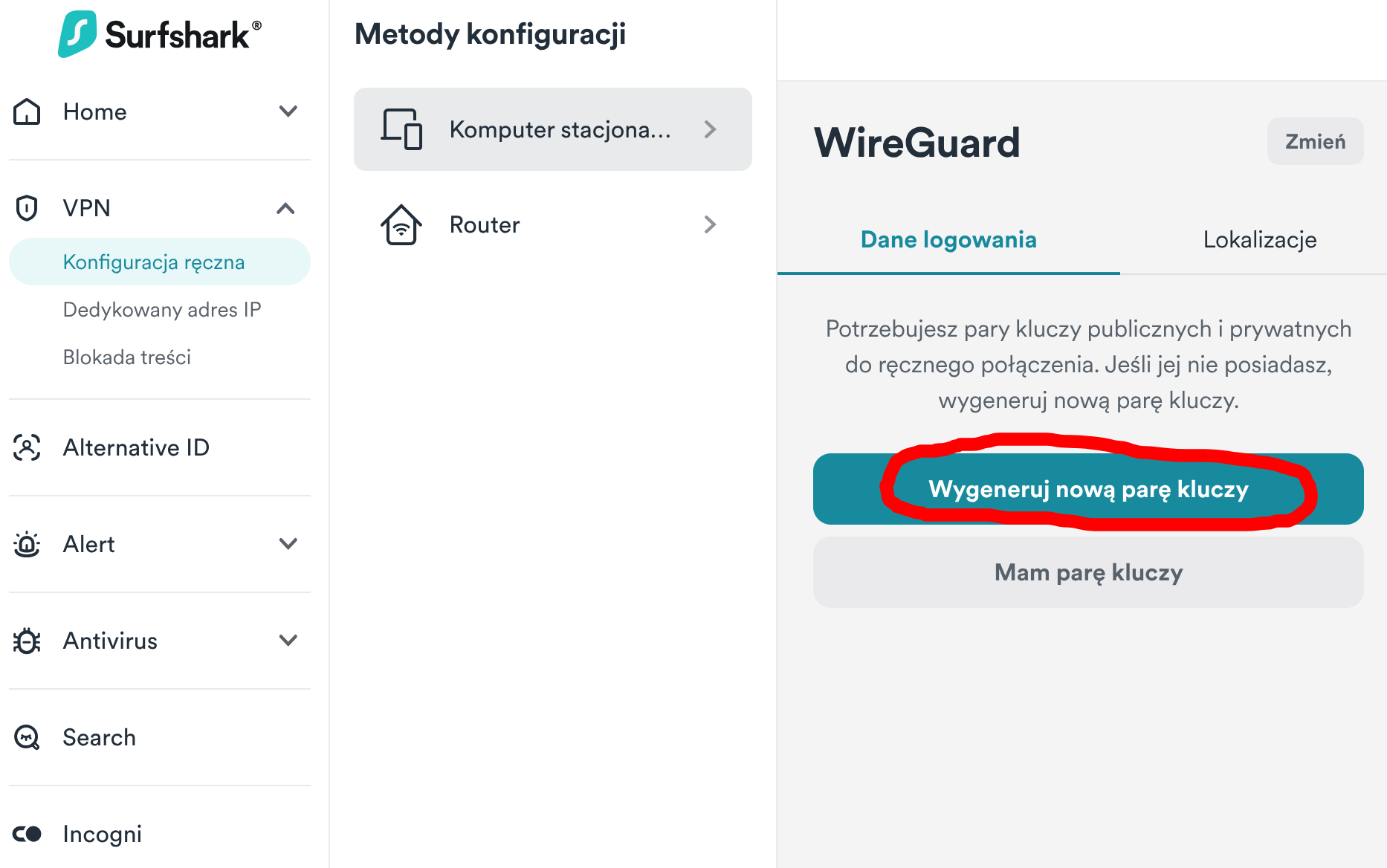

- Po zalogowaniu na koncie Surfsharka wejdź w "VPN" -> "Konfiguracja ręczna" ("Manual setup").

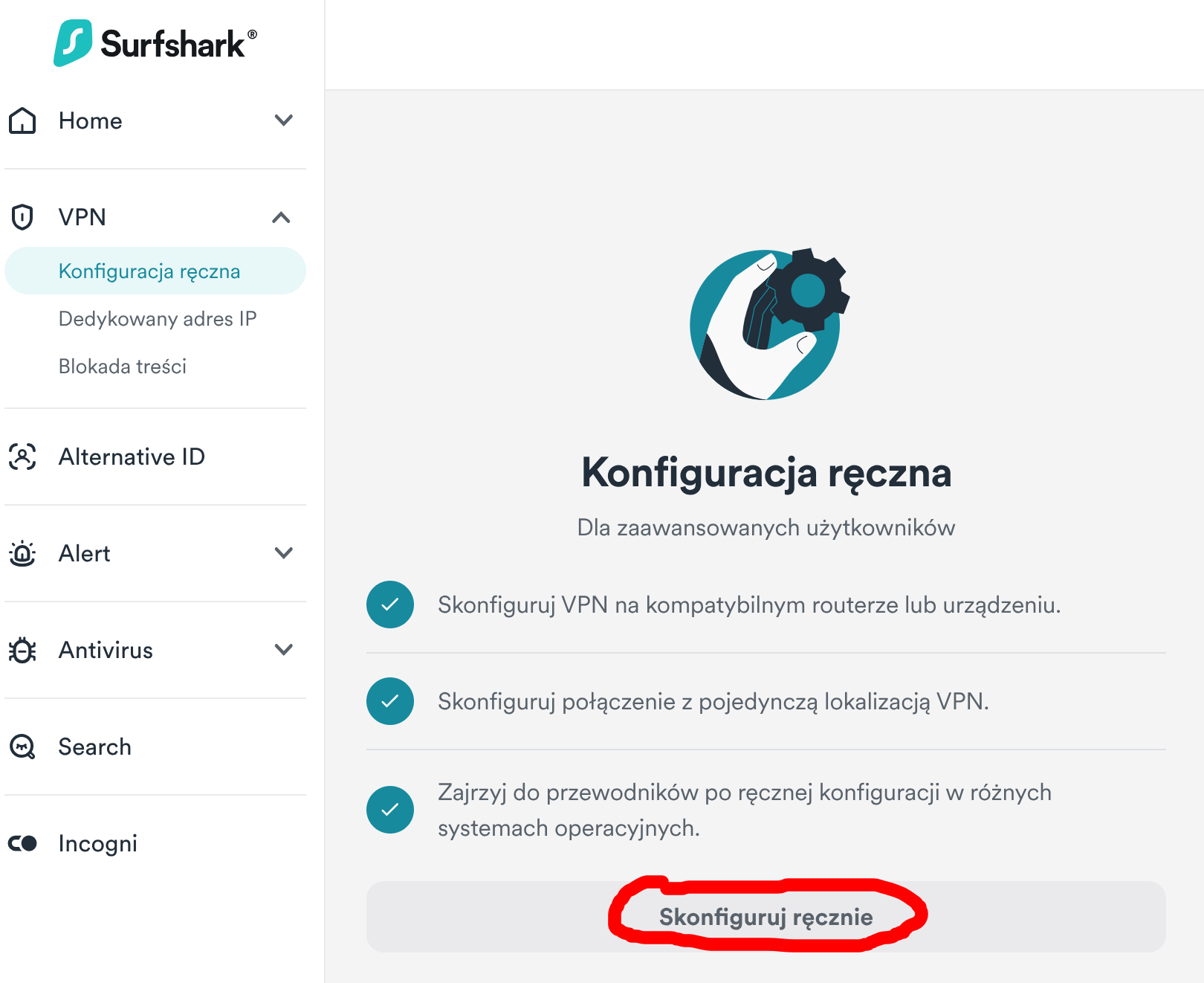

- Znowu klikasz w "Konfiguruj ręcznie":

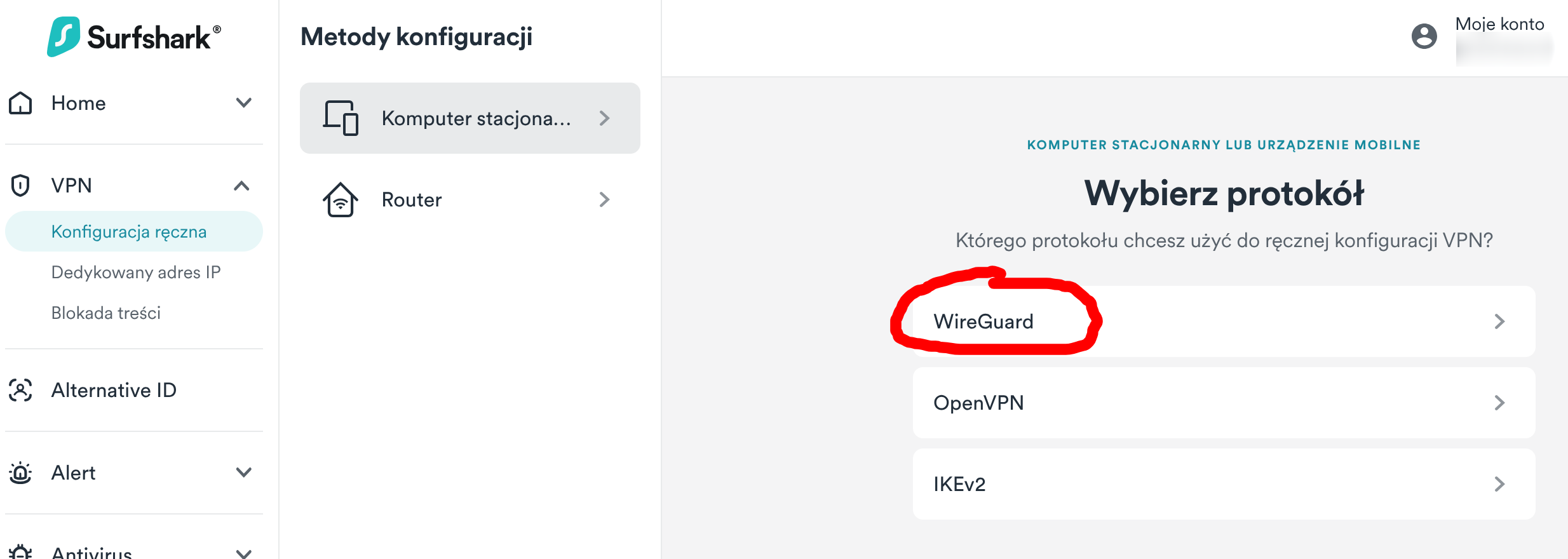

- wybierasz protokół "Wireguard":

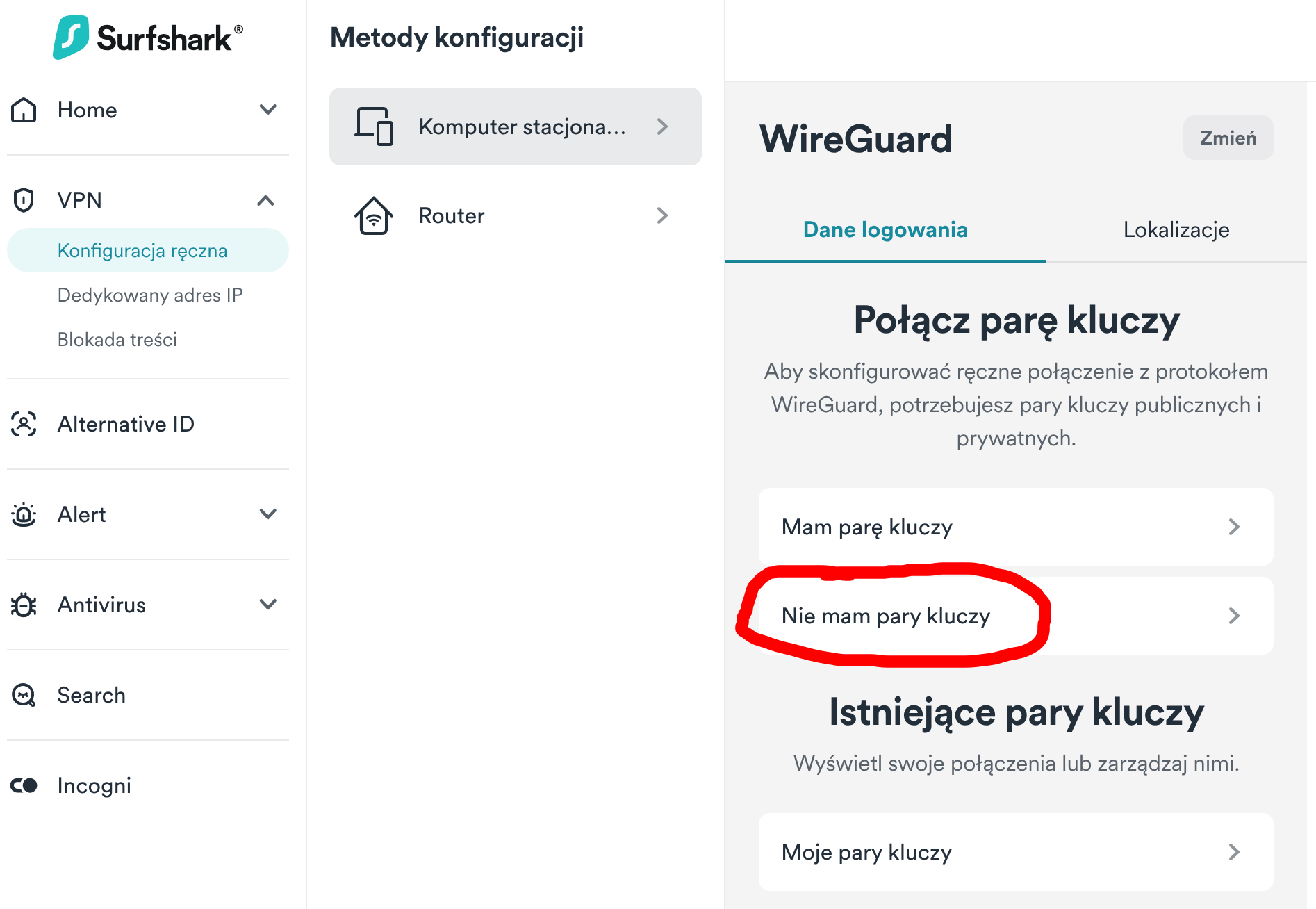

- jeśli nie masz pary kluczy to...:

- generujesz nową parę kluczy:

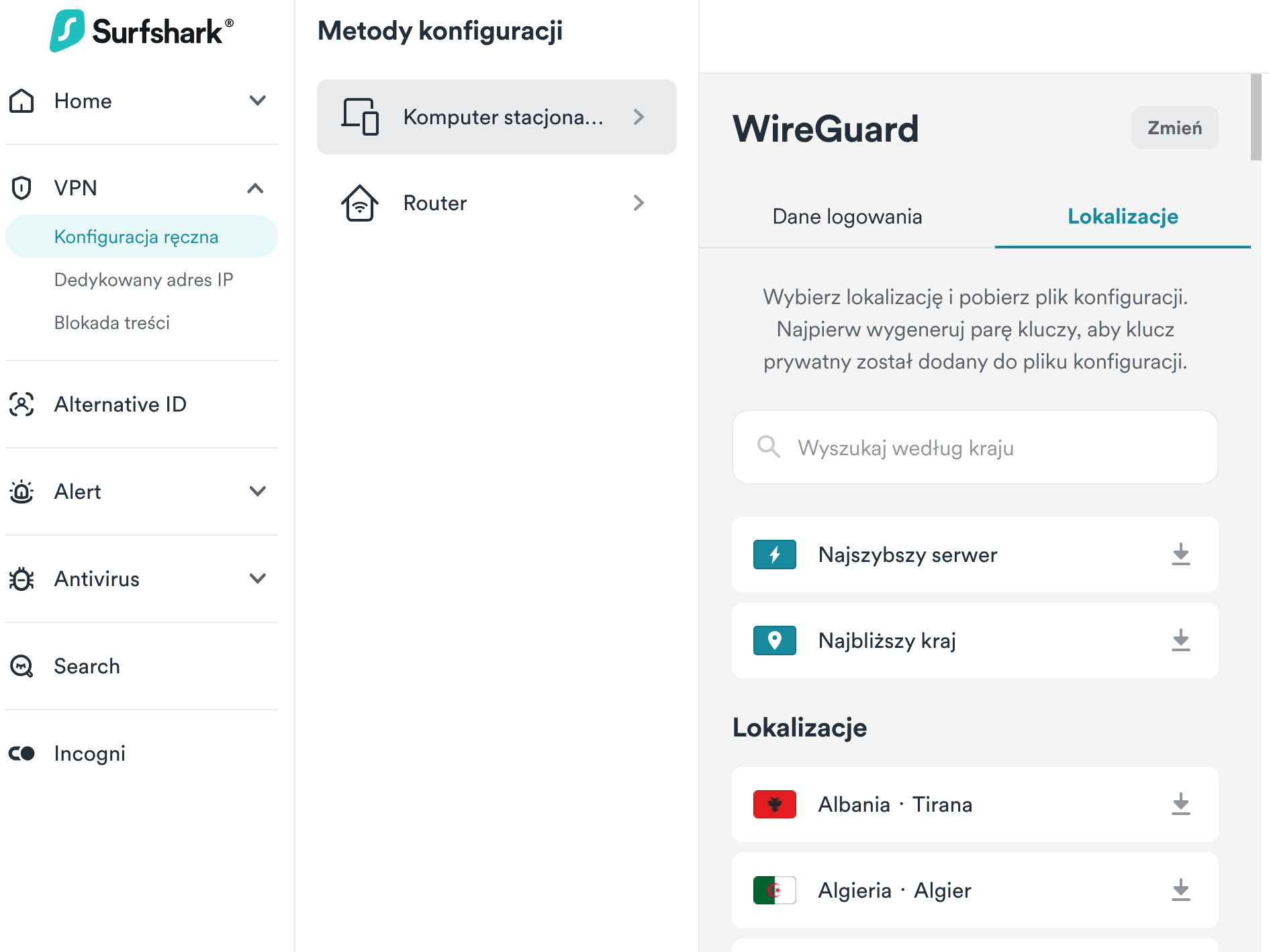

- jeśli już masz klucze (nowe lub stare) to wybierasz odpowiednią lokalizację:

- i pobierasz pliki konfiguracji (ikona na samym dole):

2. Tunel Wireguard na Mikrotiku

Na Mikrotiku stwórz następującą konfigurację:

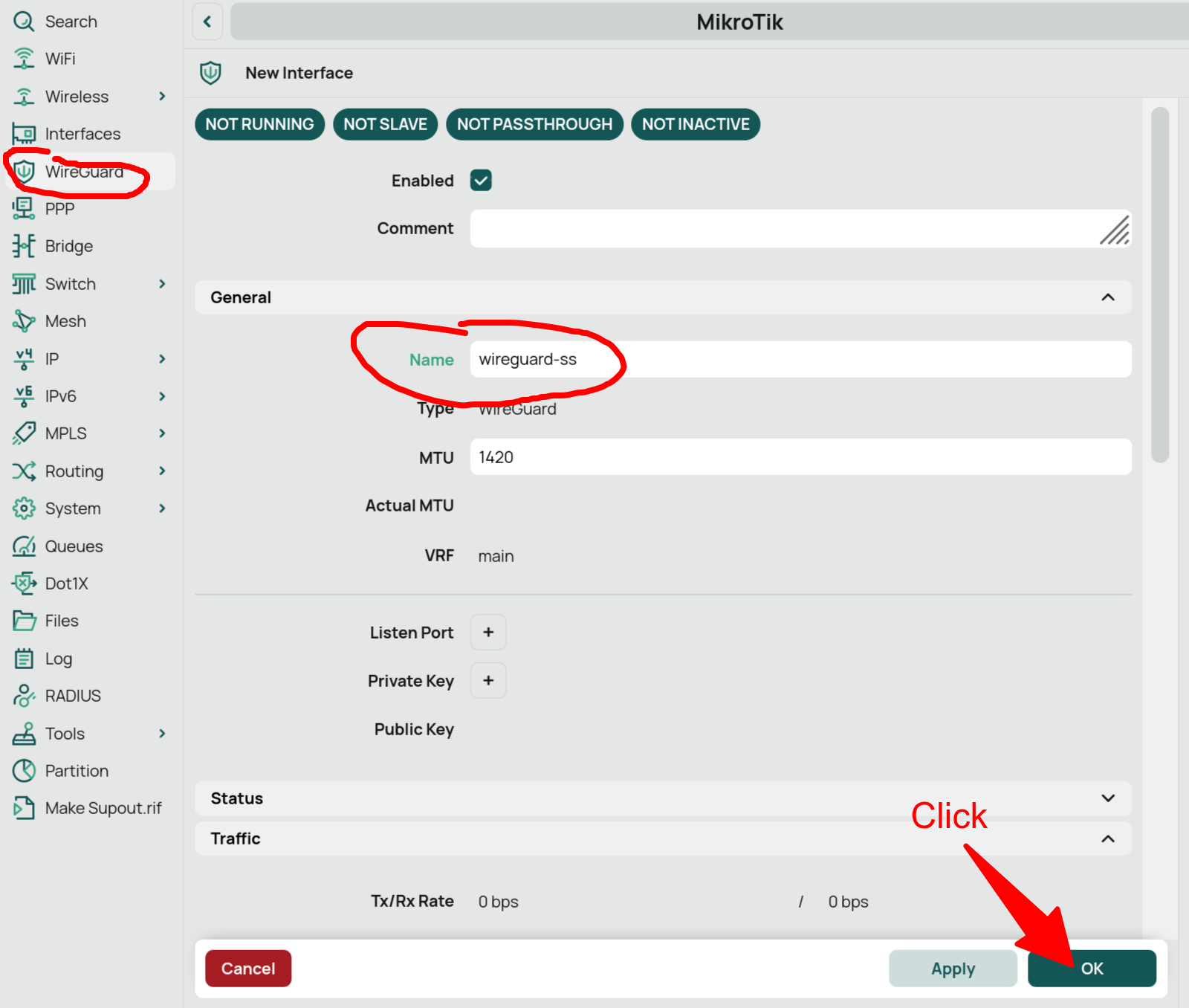

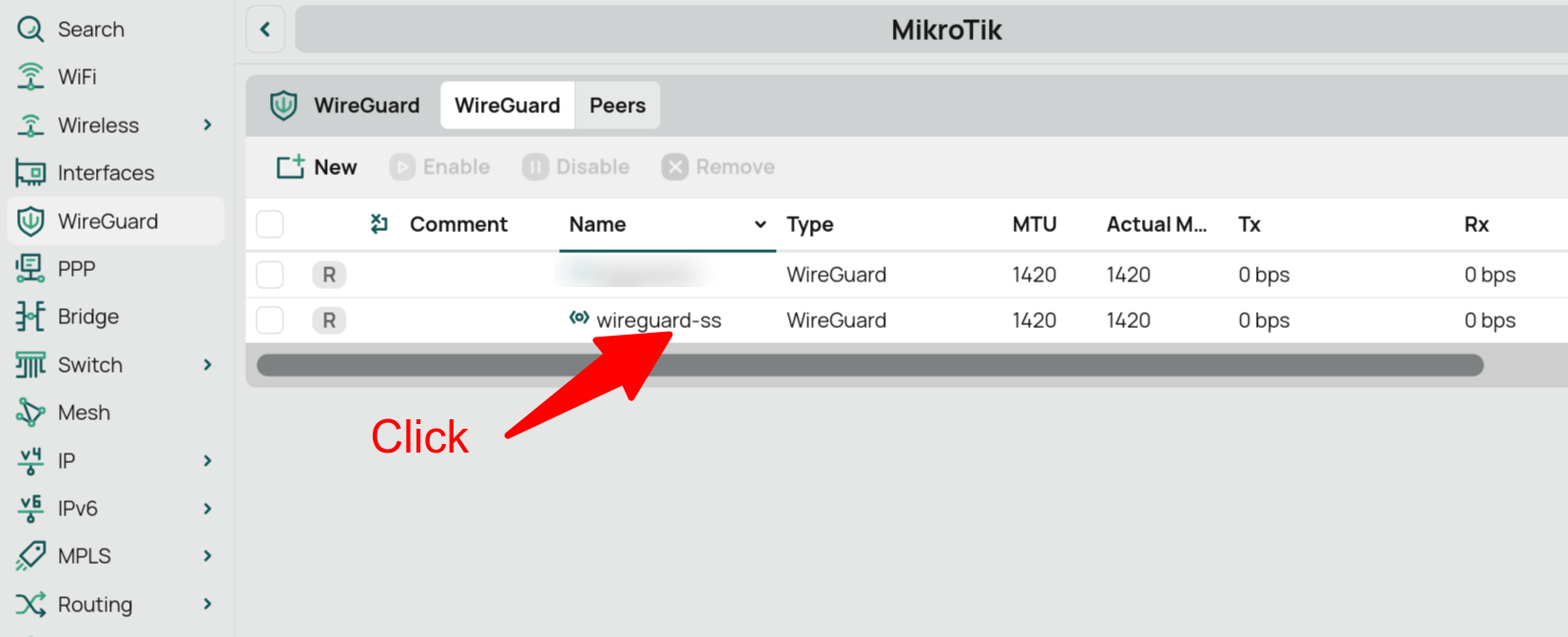

- utwórz nowy interfejs dla Wireguarda

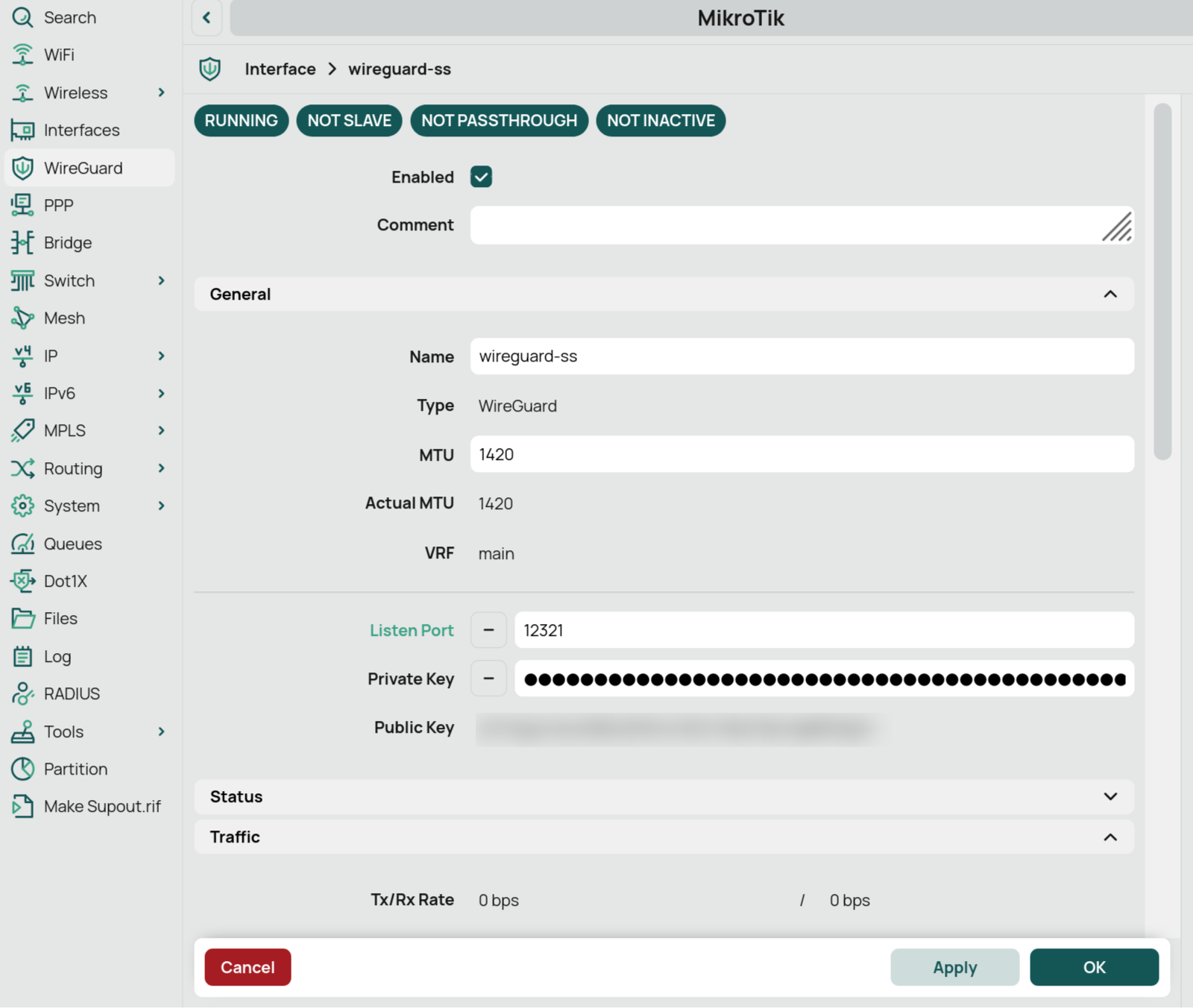

- gdy wrócisz do menu interfejsów i ponownie wybierzesz świeżo dodany interfejs...

- zobaczysz, że system automatycznie wygenerował klucze publiczny i prywatny

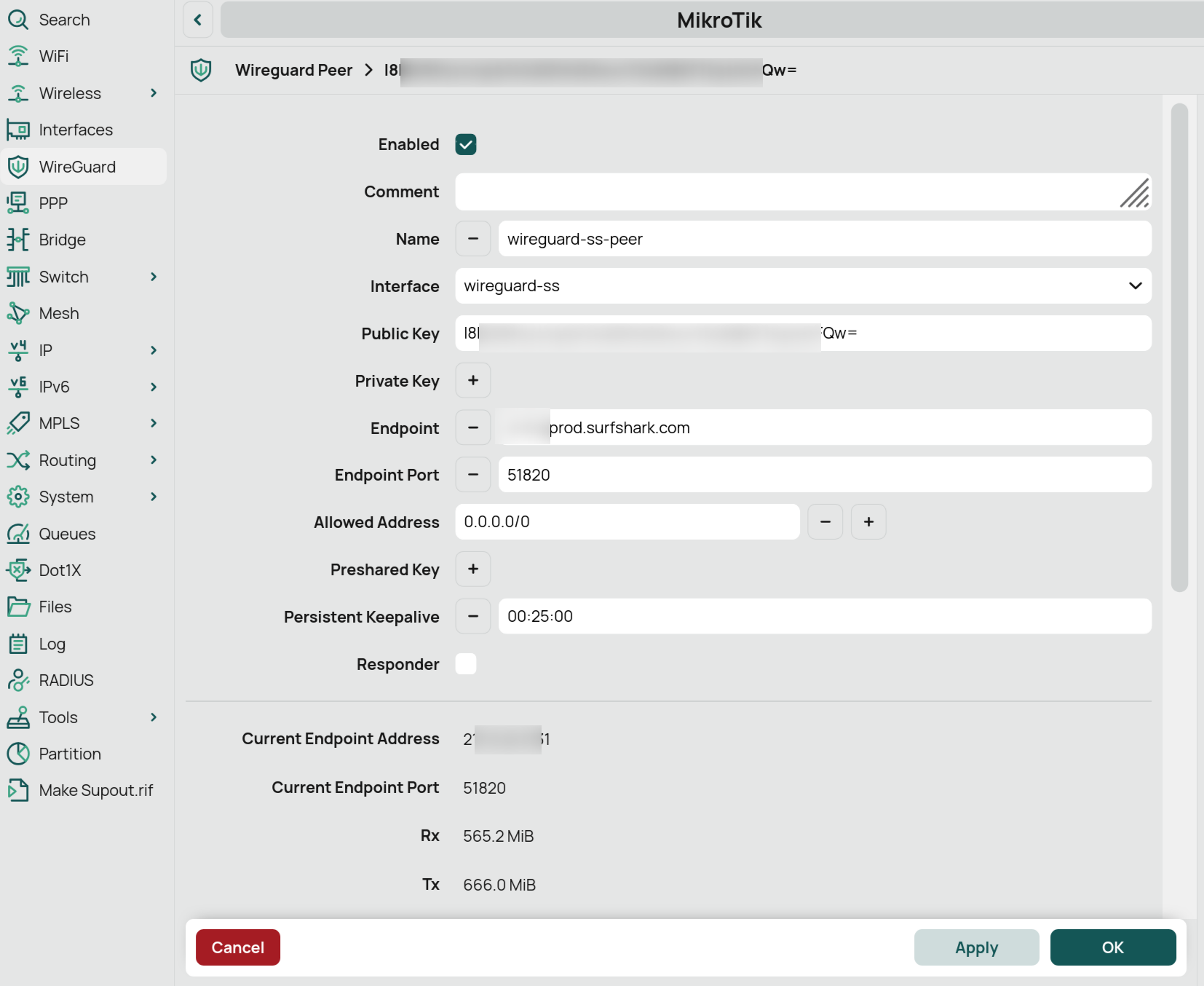

wróć, przejdź na zakładkę "Peers" i dodaj nowego "peera".

w polu "Interface" wybierz świeżo dodany interfejs "wireguard-ss"

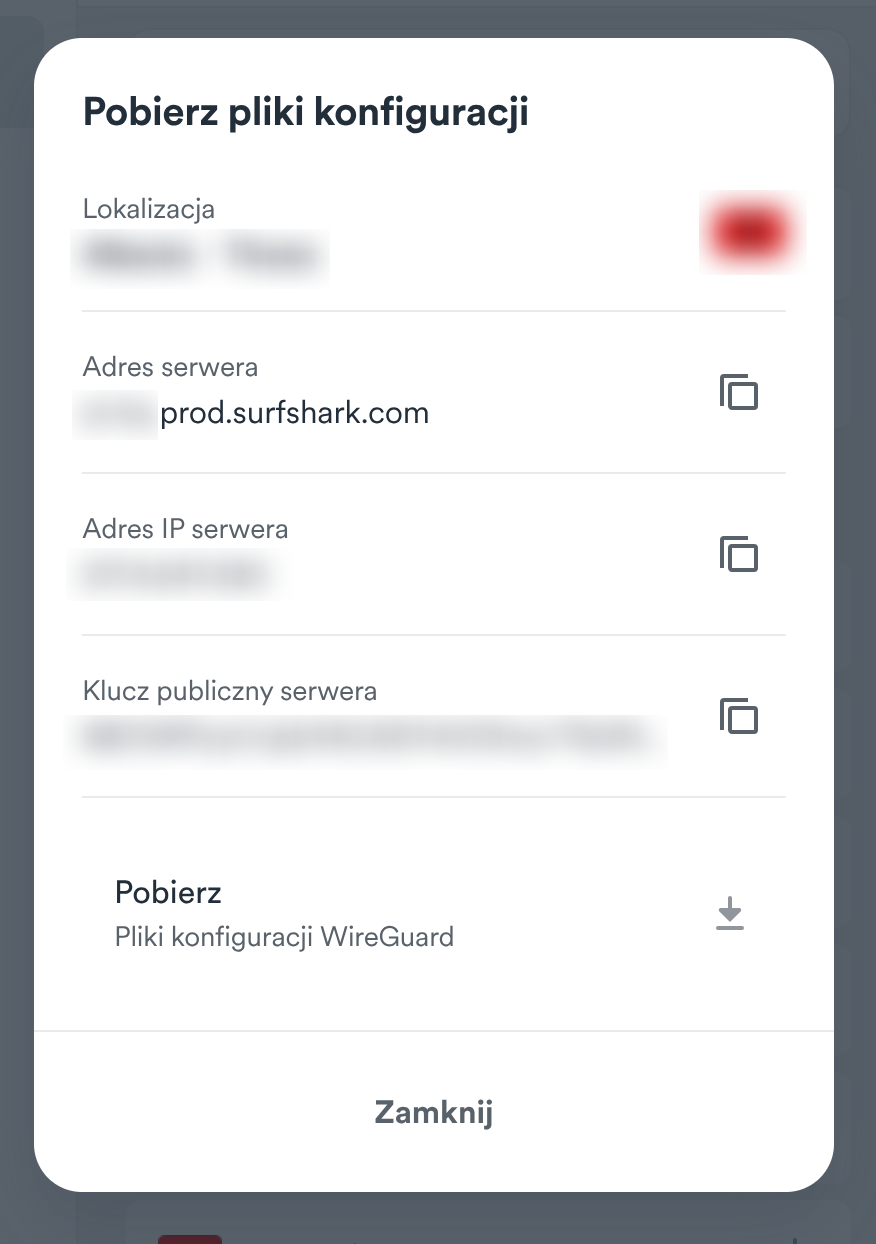

w polu "Public key" wpisz klucz publiczny z konfiguracji Surfsharka

w polu "Endpoint" wpisz to co w konfigu Surfsharka nazywa się "Adres serwera"

w polu "Endpoint port" port jaki znajdziesz w pobranym pliku konfiguracji

zachowaj wprowadzone zmiany

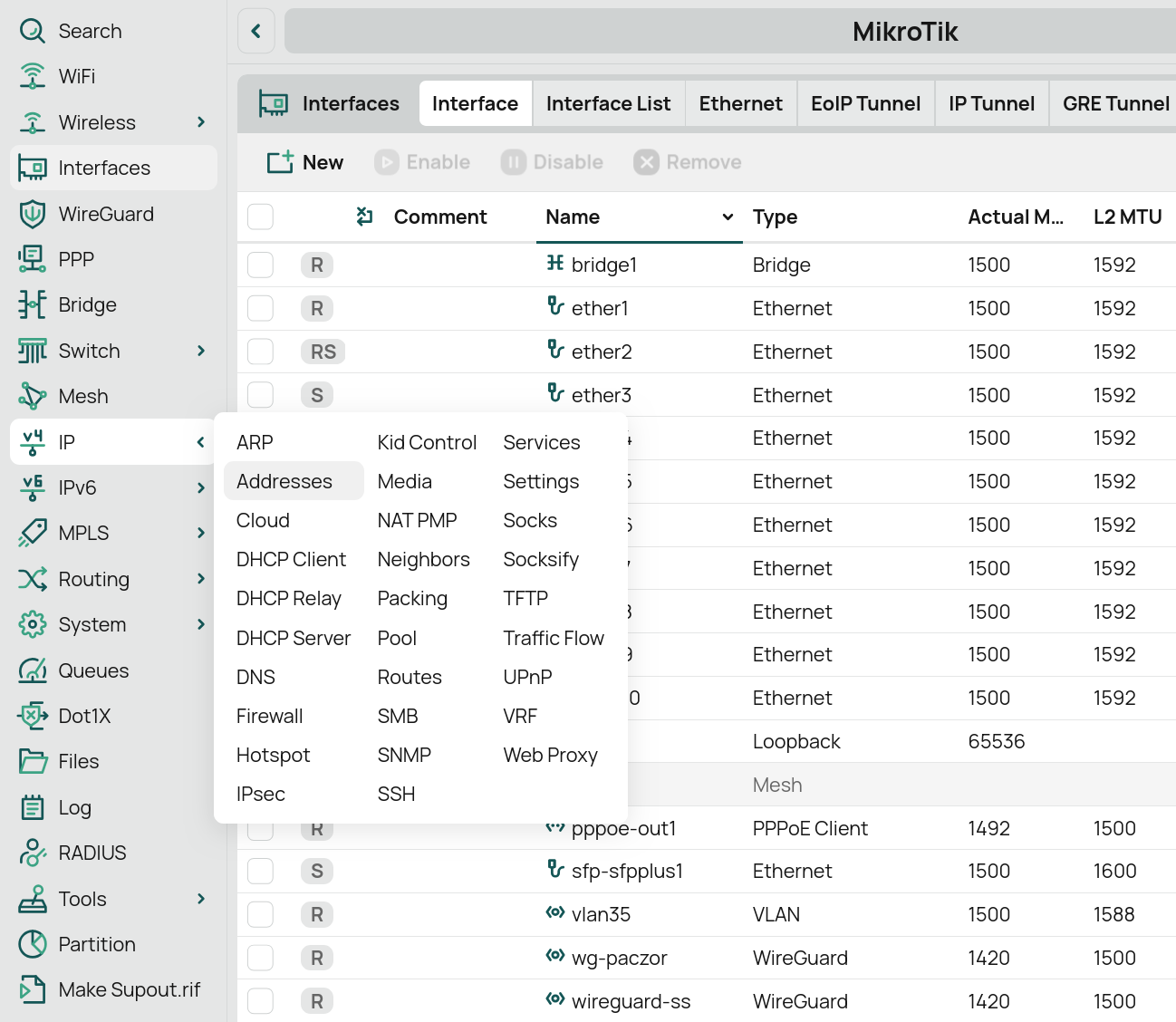

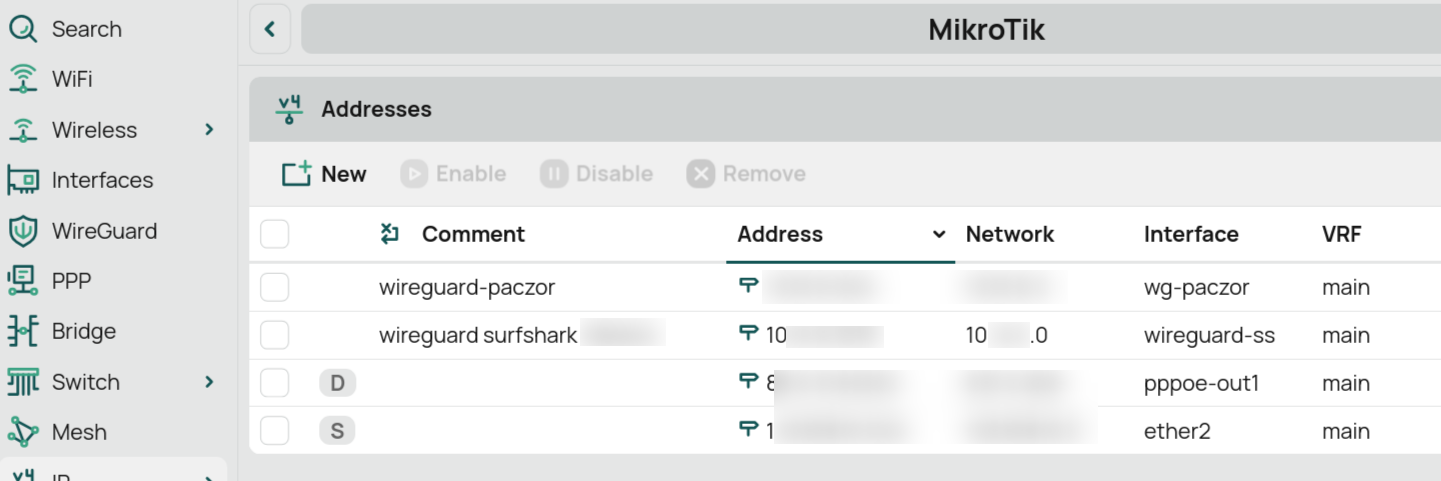

- w menu IP -> Addresses zobaczysz...

- że interfejs dostał adres IP (z tej podsieci jaką masz w pliku konfiguracji Surfsharka), tunel już powinien działać

Wszystko co powyżej możesz zrobić w shellu Mikrotika poniższymi komendami:

/interface/wireguard add name=wireguard-ss mtu=1420 private-key="<private_key>"

/ip/address add address=<adres VPN z konfigu Surfsharka> interface=wireguard-ss

/interface/wireguard/peers add interface=wireguard-ss public-key="<klucz publiczny z konfigur Surfsharka>" \

endpoint-address=<"Adres serwera" z konfigu Surfsharka> endpoint-port=<port z konfigu Surfsharka> \

allowed-address=0.0.0.0/0 persistent-keepalive=25

3. Podpięcie telewizora

Dodaj regułę przed innymi srcnat (kolejność ma znaczenie):

/ip/firewall/nat add chain=srcnat src-address=<IP telewizora> out-interface=wireguard-ss \

action=masquerade comment="TV -> NAT via WireGuard"

Osobna tablica routingu tylko dla TV + default route przez WG:

/routing/table add name=to-wg fib

/ip/route add dst-address=0.0.0.0/0 gateway=wireguard-ss routing-table=to-wg \

comment="TV default route via WG"

Oznacz (policy route) ruch TV do tablicy to-wg (Użyj mangle w prerouting, żeby oznaczyć ruch z TV. Ważne: wyklucz lokalne cele (router/LAN), żeby TV nadal gadało z routerem w LAN):

/ip/firewall/mangle add chain=prerouting src-address=<IP telewizora> \

dst-address-type=!local dst-address=!<adres sieci LAN>/24 \

action=mark-routing new-routing-mark=to-wg passthrough=no \

comment="TV policy-route via WG (no local/LAN)"

Kill-switch: TV ma nie mieć prawa wyjść na WAN poza WG (nawet jeśli WG padnie, TV nie ma prawa wyjść przez interfejs z Internetem):

/ip/firewall/filter add chain=forward src-address=<IP telewizora> out-interface=<nazwa interfejsu z Internetem> \

action=drop comment="KILL-SWITCH: block TV direct WAN"